W1R3S

第五个靶机

信息收集

前期依然是找到靶机IP以及开放的端口,这里的手法和之前类似,利用nmap -sn 192.168.4.0/24 或者arp-scan -l 找到目标的靶机IP 192.168.4.135

接着收集端口信息:nmap -p- -sS -sV -A -T5 192.168.4.135 发现开放了21端口、22端口、80端口、3306端口。并且ftp可以未授权登录。直接 ftp 192.168.4.135 用户名为ftp,密码为空,就可以登录进去了。登录进去之后可以发现有三个文件夹,有一个txt 给了用户名信息,另外一个txt 给了一段base64编码及md5,放到https://www.somd5.com/ 上面解密发现是This is not a password ,base64解码也是一段无用信息。。

接着看80端口,先是尝试dirsearch扫描了一下,发现存在wordpress,然后又用dirb扫描,这里我又陷入到了wordpress的漏洞利用里面。。这里的wordpress感觉不能利用,因为不管你输入什么,都会跳转到localhost/xxxx ,这样的话很多漏洞利用不了。

信息收集的能力还是太弱,本来是找到了http://192.168.4.135/administrator/installation/,但是没关注到它的title,而关键点又刚好是在这里。

可以发现是Cuppa CMS ,这里也可以利用kali自带的whatweb来识别一些基础信息:

1 | ┌──(root㉿kali)-[/home/kali] |

所以这里要发散一下,去找Cuppa CMS本身的洞,这个靶机很老,这里的洞也是很早的:http://target/cuppa/alerts/alertConfigField.php?urlConfig=php://filter/convert.base64-encode/resource=../Configuration.php 可以发现一个文件包含的payload,不过这里的路径需要改一下,并且尝试了get请求是没回显的,但是post可以:

这里简单解释一下字段的意思,每个字段是用:隔开,第一个是用户名,第二个x是密码的占位符,以前都是直接放加密的密码,现在是放个占位符,而加密的密码是在/etc/shadow 里面。第三个是描述,第四个是登陆后的解析器,

这里的/usr/sbin/nologin或者/usr/bin/false 就是代表不能登录的意思。

这个题目后面考察的是/etc/shadow文件的爆破。。爆破出w1r3s 用户的密码。我们利用同样的手法来读/etc/shadow文件的内容,然后利用kali的john工具来爆破:

1 | ┌──(root㉿kali)-[/home/kali/Desktop] |

可以发现爆破出W1r3s 的密码对应computer 这里用的是john工具系统默认的密码本,当然和hydra工具一样,我们可以自己去指定密码本。

然后利用ssh来登录ssh w1r3s@192.168.4.135 密码computer 可以发现成功登录,接下来就是提权了。

提权

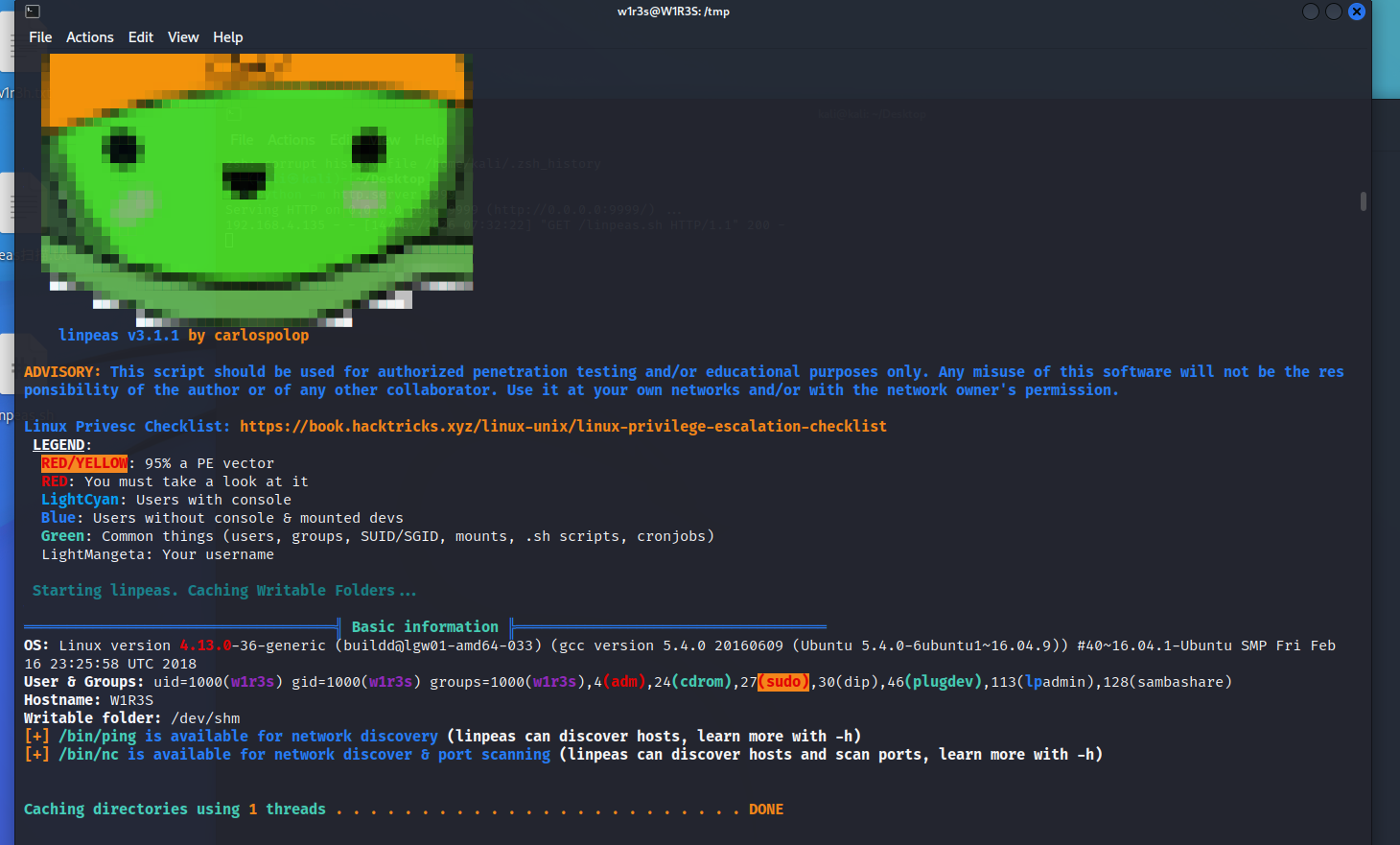

这里的提权用到了一个脚本linpeas.sh,和之前那个linux内核漏洞遍历脚本一样,都是起到fuzz的作用,遍历一下哪些可以利用的点。我们依然是用到前面的手法,kali上面用python起一个web服务,靶机用wget去下载,然后运行起来。运行界面差不多长这样,其中标橙色的是我们重点需要看的

这里发现sudo可以利用。所以直接sudo su root ,然后输入一遍w1r3s用户的密码computer就好了。为什么可以直接sudo提权,是因为我们可以在w1r3s身份下进行sudo -l可以发现以下信息:

1 | w1r3s@W1R3S:/root$ sudo -l |

(ALL : ALL) ALL 这里都是ALL,代表任何用户、任何组、可以执行任何命令。